ABCdatos

ABCdatos | ||

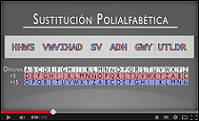

¿Qué es la cifra por sustitución polialfabética?

PUBLICIDAD Esta píldora número 14 nos presenta los aspectos básicos y la fortaleza añadida a la cifra por sustitución cuando se utilizan dos o más alfabetos. Como su nombre lo indica, la sustitución polialfabética consiste en que cada letra del texto en claro se va sustituyendo por una letra de un alfabeto de cifrado distinto, de acuerdo a una clave o a las posiciones que ocupan los caracteres en el texto en claro. Al usar dos o más alfabetos, las estadísticas del lenguaje ya no se manifiestan de manera tan clara en el criptograma, dificultado así el criptoanálisis. El vídeo incluye archivo srt de subtítulos para personas con limitaciones auditivas.

(Se muestran 10 de 42) ¿Cómo se usan los registros de desplazamiento en la cifra? Esta píldora formativa 33 del proyecto Thoth, corresponde a la segunda píldora de la serie sobre cifrado en flujo. Un registro de desplazamiento es un sistema, circuito o memoria de n... ► sigue leyendo ¿Qué son los inversos aditivos en un cuerpo? En esta píldora número 23 se explican los conceptos y las operaciones de cifra con inversos aditivos módulo n y módulo 2. Al cifrar un mensaje, aplicamos ciertas... ► sigue leyendo ¿Qué es el intercambio de clave de Diffie y Hellman? Píldora formativa número 38 del proyecto Thoth que nos cuenta cómo intercambiar una clave secreta de manera segura. Desde tiempos inmemoriales, el ser humano ha estado buscando... ► sigue leyendo ¿Cómo se cifra con el algoritmo AES? Conoce el funcionamiento del algoritmo Advanced Encryption Standard AES, actual estándar mundial de cifra simétrica. En el año 1997, el National Institute of Standards and... ► sigue leyendo ¿Por qué busca criptografía confusión y difusión? En esta píldora 9 se analizan las dos técnicas que usan los algoritmos de cifra, tanto clásica como moderna, para enmascarar el texto en claro y proteger el secreto de la... ► sigue leyendo ¿Cómo se clasifican los sistemas de cifra moderna? Es nueva píldora formativa proyecto Thoth comienza un bloque dedicado a la criptografía moderna. La píldora 26 presenta la clasificación de los algoritmos que actualmente... ► sigue leyendo ¿Cómo podemos atacar al algoritmo RSA? A fecha de hoy, RSA sigue siendo un algoritmo seguro, gracias al tamaño de sus claves. Factorizar un módulo RSA cercano a los mil bits, no es factible hoy en día con los... ► sigue leyendo Píldora 6: ¿Ciframos, codificamos o encriptamos? Funcionamiento, importancia, fortalezas y debilidades de la criptografía. Aunque el estudio de la criptografía puede llegar a ser tan amplio y complejo como se desee, y que en algunas... ► sigue leyendo ¿Qué es la cifra de Vigenère? Esta píldora número 19 presenta el método de cifra polialfabética cuya fortaleza lo hizo indescifrable durante más de 250 años. Blaise de Vigenère fue... ► sigue leyendo ¿Qué son los postulados de Golomb? Píldora formativa número 32 del proyecto Thoth. Esta es la primera píldora de una serie de 4 sobre cifrado en flujo. Solomon Golomb es un matemático norteamericano nacido... ► sigue leyendo Una Introducción a la Criptografía Básicamente, el objeto de la Criptografía es permitir la transmisión de información privada por un canal inseguro, de forma que cualquier intruso que intercepte la... ► sigue leyendo Criptografía con emparejamientos Esta es la tercera lección del curso "Criptografía con curvas elípticas", sus autores nos muestran, usando , un intercambio de claves a tres partes, una firma digital corta y el... ► sigue leyendo Criptografía con curvas elípticas Lección 1. Criptosistemas basados en el problema del logaritmo discreto. Temario Apartado 1.1. Ley de grupo en una curva elíptica Apartado 1.2. Curvas elípticas sobre cuerpos... ► sigue leyendo Ver más tutoriales de esta categoría

| Refina tu búsqueda | |